Una guía sobre el cifrado para

padres y madres

El cifrado puede parecer cosa de películas de espías, pero todos confiamos en él para mantenernos seguros. Quizás le sorprenda saber con qué frecuencia afecta su vida. De hecho, lo estás usando en este momento.

¿Cómo lo protege el cifrado a usted y a sus seres queridos?

Cada vez que escribe una contraseña, escanea su teléfono inteligente para pagar un café, envía a sus padres una foto de su hijo marcando un gol o usa un reloj deportivo para realizar un seguimiento de su mejor marca personal, el cifrado ayuda a garantizar que nadie más pueda ver esa información.

Cuando sus datos están cifrados, significa que están codificados cuando están en movimiento o cuando se almacenan en algún lugar. Esto hace que sea más difícil para los piratas informáticos interferir con su vida financiera, robar su identidad u obtener fotografías que solo estaban destinadas a una persona.

Por eso es tan importante seguir unos sencillos pasos para asegurarse de que sus dispositivos, aplicaciones y servicios lo estén utilizando realmente.

Está viendo este sitio web gracias a los datos que se envían de un lado a otro entre su dispositivo, su navegador y una variedad de conexiones, servidores y computadoras. Pero debido a que el sitio web utiliza una herramienta cifrada llamada HTTPS, resulta más difícil que cualquiera sepa que usted está leyendo sobre cómo utilizar el cifrado.

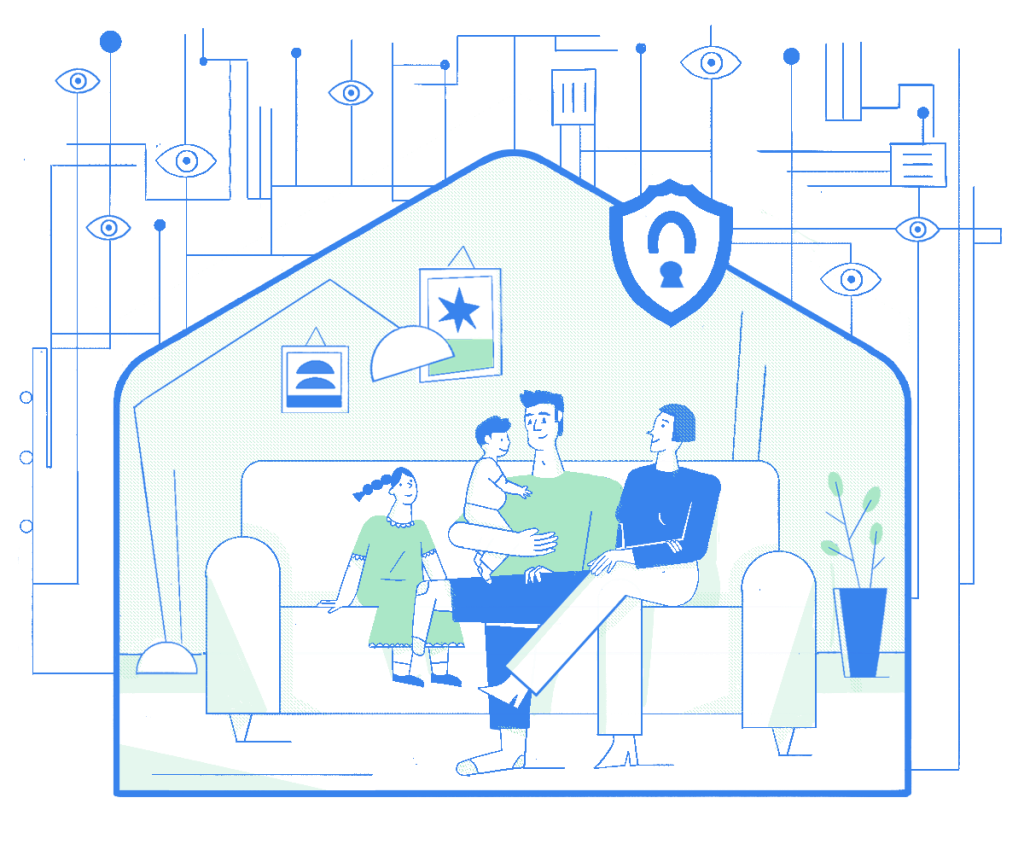

Asegúrese de que esos arrullos de bebé sean solo para usted

Monitor de bebé

El hogar más inteligente es el que está cifrado. Aprenda a elegir monitores para bebés y dispositivos domésticos conectados más seguros.

Los monitores para bebés ofrecen tranquilidad y le brindan la oportunidad de intervenir rápidamente si su hijo tiene una emergencia de salud o simplemente necesita consuelo después de una pesadilla. Le permiten realizar un seguimiento de la actividad de su bebé desde otra habitación o incluso fuera de casa.

Pero si su monitor está conectado a Internet, esa “otra habitación” podría estar prácticamente en cualquier lugar y es posible que no sepa quién está en ella.

Cuando alguien más puede monitorear a su bebé

Los padres utilizan los monitores para bebés desde finales de la década de 1930. Incluso entonces, a veces las señales de radio captaban dispositivos cercanos que usaban la misma frecuencia. Ese no es un fantasma musical, es su vecino cansado cantando canciones de cuna por 600ª vez a las 2 a. m. (el que sabe, sabe).

Los dispositivos actuales son más sofisticados, con video y audio de alta calidad, cancelación de ruido e incluso un micrófono bidireccional. Algunos pueden conectarse al Wifi de su hogar, lo que significa que puede acceder a ellos cuando está fuera de la casa. Entonces, cuando la niñera le llame para decirle que no puede lograr que su hijo ansioso se calme, usted también podrá cantar 600 versiones nítidas de la canción “Arroz con leche”, directamente desde esa cita nocturna en el restaurante. Pero estar conectado a Internet de esta manera conlleva un riesgo añadido. El extremo emisor es un micrófono y una cámara dentro de su casa, físicamente cerca de su hijo. Y probablemente esté encendido todo el tiempo.

Funciona enviando una señal que viaja a través de Internet a un servidor desde su teléfono. Si eso no es seguro, podría significar que alguien malintencionado también podría oírle cantar: “A dormir, A domir”. Podrían utilizar esta capacidad de escucha para recopilar su información personal, ver cómo se mueve por su casa o poner en riesgo a su bebé.

Aún así, ¿debería utilizar un monitor de bebés? Quizás ni siquiera debería salir a cenar. ¡Pero espere! Todavía no cancele esa mesa para dos.

Esta es la razón por la que no debe entrar en pánico

Los dispositivos domésticos conectados no son intrínsecamente peligrosos, pero es importante conocer algunas formas de evitar escuchas no deseadas. Incluso si sus comunicaciones fluyen a través de los servidores de los fabricantes, estos no deberían poder ver ni escuchar lo que realmente está sucediendo ni ver los datos reales que está enviando.

Pero para garantizar esto, es importante elegir un modelo de monitor de bebés o dispositivo doméstico conectado que tenga tecnología de cifrado de extremo a extremo. Esto protege la conexión y mantiene la señal (y las melodías de sus canciones de cuna) entre usted y su bebé (y el resto del restaurante). Y tal vez cuando llegue a casa, su bebé haya descubierto al payaso Plin Plin.

Lo que recomendamos

- Elija dispositivos que ofrezcan cifrado, preferiblemente de extremo a extremo. Tómese unos minutos para revisar las especificaciones en detalle. Si va a comprar uno en una tienda física, consulte con un especialista si no encuentra los detalles técnicos.

- Si el dispositivo tiene algo llamado “asistente inteligente”, es probable que se active mediante una palabra de “despertar”. Siempre está esperando escuchar esa palabra, lo que significa que puede “despertarse” por accidente y comenzar a escuchar órdenes. Generalmente, no es posible saber a dónde van esas comunicaciones de voz o cómo se almacenarán. Apague el asistente de voz cuando no lo necesite inmediatamente. (Lo mismo ocurre con los asistentes de voz como Siri y Google Home en dispositivos móviles).

- Verifique periódicamente dispositivos como Amazon Echo, Siri o Google Home y elimine cualquier grabación.

- Si no lo necesita, considere desactivar el acceso remoto.

- Cambie la contraseña predeterminada.

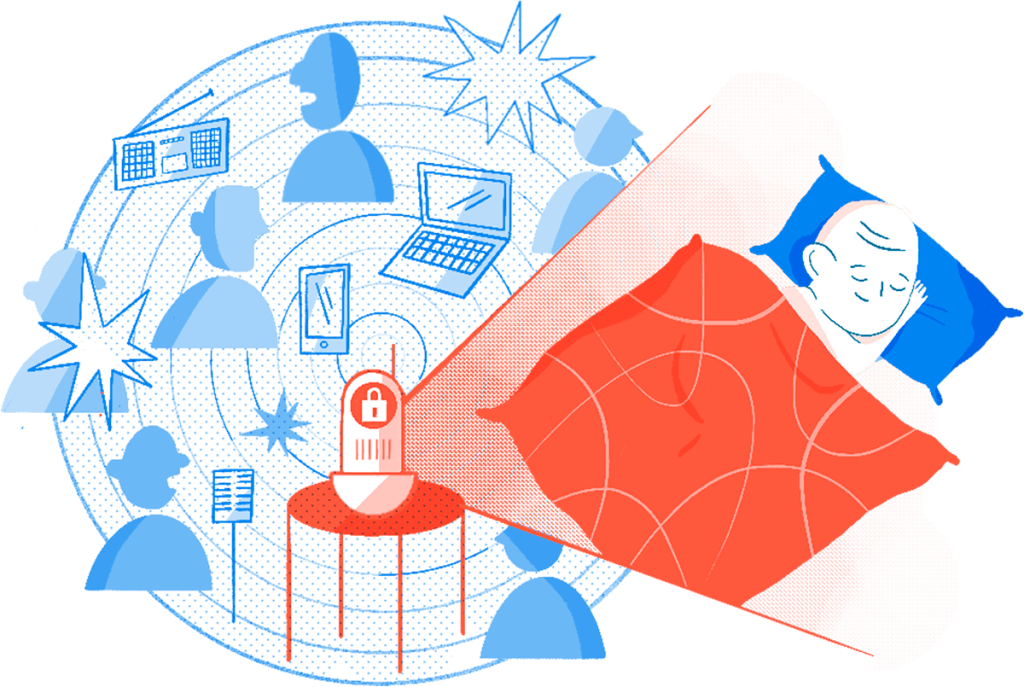

Asegúrese de que nadie más pueda oír donde cae su tachuela

Compartir ubicación

Compartir su ubicación es una forma conveniente de mantener seguros a los niños y adolescentes. Descubra cómo asegurarse de no compartirlo con las personas equivocadas.

Es posible que, cuando los niños son preadolescentes o adolescentes, desee que le digan más de tres palabras, en línea o fuera de línea. Pero sobre todo, espera que realmente se queden a dormir en la casa de ese amigo.

Compartir la ubicación es una forma útil de ayudar a los jóvenes a ejercer su creciente autonomía sin limitar su estilo. Todavía quieren que los recoja, pero… a la vuelta de la esquina.

¿Pero con quién más comparten su ubicación?

Cuando compartir su punto de encuentro no es un secreto

Lo que más quieren los muchas personas jóvenes (además de datos ilimitados), es ir a fiestas y pasar el rato con sus amigos sin que usted esté encima de ellos. Antes, había que presionarlos para que dieran una dirección o pedirles a los padres de sus amigos que le dieran indicaciones. Pero gracias a las capacidades de compartir la ubicación de los teléfonos, con solo compartir un pin podrás encontrarlos.

Incluso pueden compartir la ubicación entre ellos. Todos recordamos (o fuimos) el amigo o amiga que sale furioso de una reunión y se arrepiente poco después. Compartir un pin les ayuda a encontrarse de nuevo cuando todo está perdonado y olvidado. Esta función también es común entre grupos de pares, especialmente mujeres, para compartir su ubicación cuando tienen una cita con alguien nuevo.

Su hijo adolescente podría utilizar el seguimiento de ubicación cuando realice un seguimiento de rutas de carrera a campo traviesa, cuando juegue un juego basado en la ubicación o cuando publique en los medios sociales. Sin que usted lo sepa, algunas de estas aplicaciones pueden estar rastreando y creando historiales de ubicaciones, y guardándolos en registros.

Si esos datos no están cifrados o si se comparten públicamente, pueden revelar rutas regulares entre el hogar, la escuela, el trabajo o los amigos, o mostrar inadvertidamente la ubicación de una persona en un lugar confidencial. Lo último que quiere su hijo adolescente es que el acosador de la escuela sepa adónde va cada semana.

Si se usa con prudencia, compartir la ubicación puede resultar útil, conveniente y seguro. Por eso es importante contar con algunas tácticas para evitar exponer la información a actores maliciosos o depredadores.

Esta es la razón por la que no debe entrar en pánico

Cuando se trata de compartir su ubicación, los usuarios suelen tener bastante control. A menudo, se puede desactivar el uso compartido de la ubicación para la mayoría de los servicios o utilizarlo solo cuando la aplicación esté en uso. Elegir servicios cifrados significa que solo las personas que desea que vean su ubicación podrán saber dónde está o dónde ha estado.

Aún así, puede compartir su ubicación, encontrar a sus amigos, recoger a su hijo o salir a correr más tiempo, directamente con las personas y grupos que elija.

Lo que recomendamos

- Utilice servicios cifrados que le permitan compartir su ubicación de forma segura.

- Desactive cualquier función para compartir la ubicación en las aplicaciones que utilice. Algunas redes sociales tienen aplicaciones que publican su ubicación públicamente, pero normalmente puede desactivarla en la configuración.

- Algunas aplicaciones de fitness tienen un modo “privado”, para que incluso pueda seguir sus rutas y competir con amigos, pero solo con aquellos que usted elija.

- Tenga cuidado al “compartir un pin”. Envíelo únicamente a la persona o grupo de personas que deben recibirlo.

- Por lo general, puede seleccionar la cantidad de tiempo que desea compartir su ubicación: una hora, todo el día o para siempre. Elija la unidad de tiempo más pequeña que sea razonable en caso de que olvide desactivarlo.

¿Quién está realmente en su chat grupal?

Aplicaciones de mensajería instantánea

La mensajería instantánea es esencial para muchas familias modernas. Aprenda cómo mantener las cosas familiares alejadas de fisgones y atacantes.

Estamos tan acostumbrados a la mensajería instantánea que se ha vuelto natural colocar un vínculo, una foto, un comentario o una nota de voz (todos tenemos ese amigo) en un hilo de chat.

Muchos de nosotros utilizamos servicios de mensajería instantánea para estar en contacto constante con amigos y seres queridos en todo el mundo. Lo usamos

Pero incluso si usted no escucha esas notas de voz, es posible que alguien más lo haga.

Varias personas están escribiendo… pero ¿quién está leyendo?

La mensajería instantánea originalmente formaba parte de las salas de chat y servicios similares y solo se ejecutaba en computadoras de escritorio. Incluso los primeros servicios de medios sociales ofrecían solo un buzón privado.

Pero ahora la mensajería instantánea está integrada en teléfonos, consolas de juegos, redes sociales e incluso servicios de streaming de películas. Puede solicitar servicios, pedir comida para llevar, consultar su saldo bancario e incluso realizar una sesión de terapia a través de aplicaciones de mensajería.

Nuestros días están llenos de sonidos de notificación y dispositivos que vibran, que traen actualizaciones y mandatos desde el hogar, la escuela, los amigos y los lugares de trabajo. ¿Pero qué tan privados son sus mensajes privados?

Imagine que alguien pudiera ver el chat de su grupo familiar. Es posible que sepan que su amigo en Australia se va a casar y que su amigo en Viena se va a divorciar. Podrían aprender a identificar su casa a partir de fotografías, conocer los nombres de cada una de las mascotas de sus hijos, aprender como les gusta la pizza y ver que su hijo preadolescente necesita que le recuerden constantemente que es invierno: ponte un abrigo.

Ahora imagine lo fácil que sería para alguien usar esa información para convencer a su hijo de que es un amigo de la familia o un primo perdido hace mucho, y el peligro que eso podría representar. Pero todavía no elimine todas sus aplicaciones de mensajería. Ese chat grupal es su legado y es posible mantenerlo más seguro.

En servicios que no son seguros, como aquellos que no cifran su información, sus mensajes pueden escanearse. A veces es para hacer cosas como crear un perfil, de manera que usted sea un objetivo de los anuncios. En otros casos, los atacantes podrían utilizar esa conexión insegura. Pueden monitorear sus conversaciones e incluso obtener información sobre sus hijos.

Esta es la razón por la que no debe entrar en pánico

Es fácil suponer que todos los servicios de mensajería instantánea son iguales, pero algunos son realmente más seguros que otros. Puede elegir los que ofrecen cifrado de extremo a extremo, lo que significa que sus fotos, videos y conversaciones permanecen privados. ¿Esa nota de voz que nunca va a escuchar? Nadie más puede oírla tampoco. Ni siquiera la empresa que presta el servicio.

El cifrado significa que su amigo en Perth puede enviar un muro de texto sobre planes de boda, y su amigo puede enviar un volcado de trauma por un divorcio desde Austria, y solo el tipo que mira por encima de su hombro en el autobús puede verlo (puede conseguir una tapa de pantalla para eso también).

Lo que recomendamos

- Descubra si los servicios de mensajería instantánea que utiliza su familia ofrecen cifrado de extremo a extremo. Si no está activado de forma predeterminada, asegúrese de activarlo.

- Elija servicios de mensajería cifrados para poder chatear de forma segura con todos, incluso con ese amigo que usa notas de voz.

Almacenamiento en la nube

Almacenar datos en la nube significa que puede conservar todos los recuerdos más valiosos. Descubra cómo mantener esas fotos y videos más seguros.

Probablemente tenga miles (o decenas de miles) de fotografías y videos de niños, mascotas y familiares. Tomamos fotografías de comidas memorables, decoración del hogar y ocasiones sociales.

Y ahora, gracias al almacenamiento en la nube, puede conservar cada video de sus hijos en Halloween y cada foto de su perro muy acurrucado.

Pero, ¿alguien mantiene ese espacio de almacenamiento a salvo de miradas indiscretas o de algo peor?

La nube es (más o menos) la computadora de otra persona

Las cámaras de nuestros dispositivos móviles han evolucionado tanto que a menudo son mucho mejores que cualquier cámara independiente que hayamos tenido. Esa calidad de la cámara es una oportunidad para que podamos convertir más que nunca, los momentos en recuerdos de alta definición. Todas esas fotos deben almacenarse en algún lugar, y muchos de nosotros realizamos copias de seguridad en la nube, a veces a diario.

Probablemente haya escuchado el dicho: “La nube es la computadora de otra persona”. Aunque esto esté tremendamente simplificado, sus datos se almacenan en otro lugar, utilizando software y hardware controlados por alguien que no conoce personalmente. Entonces, es una buena oportunidad para detenernos y preguntarnos a quién confiaríamos nuestras ecografías, nuestros videos de nacimiento, el pastel aplastado del primer cumpleaños o nuestro perro milagrosamente esponjoso.

Si no utiliza un servicio cifrado para su almacenamiento en la nube, los delincuentes pueden acceder a esas imágenes. Claro, más personas deberían ver lo lindo que es su perro, pero no quiere que ninguna de sus fotos o videos se compartan más allá de los círculos que tienen permiso para verlos.

Y definitivamente no querrá que las fotos de sus hijos caigan en manos de personas verdaderamente malintencionadas. Esas fotos podrían usarse para crear otras imágenes, entrenar modelos de IA para propósitos con los que usted no estuvo de acuerdo o compartirlas para propósitos mucho peores.

Esta es la razón por la que no debe entrar en pánico

No necesita tener más ansiedad por la seguridad de sus hijos, así que no se preocupe. Esto se puede prevenir fácilmente. Es posible que su servicio de almacenamiento en la nube ya esté utilizando el cifrado.

Si protegen los datos almacenados (es decir, los datos que están “en reposo” en esos discos duros en línea), ni siquiera importa si otras medidas de seguridad fallan y alguien descarga el contenido. Las fotos de su perro, los videos de Halloween y las fotos del “antes” de la renovación de su casa serían solo un montón de códigos cifrados. Ellos no podrían usarlos para nada.

Lo que recomendamos

- Verifique la configuración y las funciones de su almacenamiento en la nube. Si ofrece cifrado, pero no está activo de forma predeterminada, actívelo.

- Si aún no ha elegido un servicio, tómese su tiempo para encontrar el adecuado. Los recursos de esta guía pueden ayudarle.

- Si resulta que su servicio en la nube no ofrece cifrado, considere cambiar a uno que sí lo haga. Sí, es trabajoso mover sus cosas, pero realmente estará más seguro.

- Al compartir vínculos a imágenes o archivos, verifique la configuración para que solo se compartan con el destinatario previsto y solo pueda ver el contenido que usted elija.

Niñas y niños

La privacidad y la seguridad son temas muy importantes, pero a veces pueden resultar difíciles de abordar con los niños y niñas. Aquí encontrará dos historias para compartir que pueden ayudarle a iniciar la conversación.

La mala

privacidad

de Pepe

Cuando Pepe llega a casa de la escuela, suele estar de buen humor. Hoy no.

¿Qué pasa, Pepe?

¿Le contaste a tu mejor amigo tu mayor secreto y él se lo contó a todos los demás? ¿Cómo te sientes con ellos ahora?

¿Hablaste con tu amigo sobre cómo te hizo sentir eso? ¿No?

Quizás sería bueno hacerlo. Después de todo, ha sido tu mejor amigo durante mucho tiempo…

Al día siguiente, en la escuela, Pepe le dice a Laura que no está contento con lo que sucedió.

Pero Laura asegura que no se lo contó a nadie.

El misterio es, ¿quién contó el secreto de Pepe?

Pepe pregunta por ahí…

“¡Lo escuché de Nico!” dice Bella. “Nico estaba escuchando tu conversación con Laura”.

“Lo siento, Laura”, dice Pepe, “debí haber confiado en ti; sé que eres mi mejor amiga”.

“No me gusta que otras personas escuchen nuestras conversaciones. Aquí hay un código que podemos usar para mensajes privados”.

La mala

privacidad

de Tito

Oye Tito, ¿qué pasa?No luces alegre como siempre.

“La gente decía estupideces en la escuela”.

“Estaban inventando cosas sobre mí y mi amiga Tati”.

“Tati y yo acordamos ir al parque el fin de semana y hacer un picnic. Tati es mi mejor amiga”.

“Pero los demás se enteraron y estaban cantando esa estúpida canción sobre ‘sentados en un árbol, B.E.S.Á.N.D.O.S.E.’. Fue realmente vergonzoso”.

El día siguiente, Tito habla con los chicos que lo estaban molestando.

“No deberían haber escuchado cuando Tati y yo estábamos hablando. Eso fue privado. Y no deberían inventar cosas que no son ciertas”.

Tito y Tati acuerdan utilizar un código secreto para mantener sus conversaciones privadas.

Actividad familiar

Hacer una auditoría

de cifrado

Muchas empresas que fabrican dispositivos y servicios se han esforzado mucho en hacer que la seguridad y el cifrado sean fáciles de usar. Pero es importante asegurarse de que esté activado y de que los dispositivos se mantengan actualizados. Una forma inteligente de controlar las cosas es reunir a la familia y realizar una auditoría de cifrado del hogar.

Necesitará de 2 a 3 horas en total, así que divida las misiones según la capacidad de atención de la familia.

Misión 1

La lucha con

los dispositivos

inteligentes

Encuentre todas las cosas inteligentes/conectadas

Probablemente tenga más dispositivos inteligentes/conectados de los que cree, incluso si la suya no es el tipo de familia que recibe correos electrónicos del refrigerador.

El primer paso es encontrarlos a todos. Divida su casa en zonas y envíe a todos a buscar cualquier cosa que parezca estar conectada a Internet. Si algo es demasiado grande para trasladarlo, obtenga una foto de la marca y el modelo. Si tiene niños pequeños, pídales que le traigan juguetes y dispositivos que emitan sonidos o se muevan. Pueden buscar juntos para ver cuáles son inteligentes/conectados.

Crear un catálogo

Haga una lista de todo lo que se conecta a Internet. Incluya nombres, tipos de dispositivos y el modelo.

Luego, conéctese en línea y busque sus manuales de usuario para descubrir qué especificaciones tienen. Además, consulte si hay un centro de ayuda para el dispositivo. Debería poder averiguar si usan cifrado.

Si utilizan o no el cifrado, lo primero que debe preguntarse es: ¿necesitamos que este dispositivo esté conectado a Internet? Algunas de estas cosas ofrecen muchas funciones en modo fuera de línea. Es posible que desee conectarse a Internet solo cuando necesite actualizar el firmware u otras configuraciones.

Para dispositivos cifrados:

- ¿Qué tipo de cifrado utiliza?

- ¿Está actualizado su firmware?

- ¿Ha cambiado la contraseña predeterminada?

Para dispositivos que no están cifrados:

- ¿Existe algún tipo de cifrado que podamos habilitar?

- ¿Podemos reemplazar este dispositivo por uno que ofrezca cifrado?

Misión 2

Encuentre los

servicios de

mensajería

Recopile sus canales

Hay servicios de mensajería de usuario a usuario integrados en más dispositivos y servicios de los que probablemente piensa. Algunos son esenciales (imagínese jugar Among Us sin chatear), pero otros son menos útiles o incluso pueden representar un riesgo.

Cada miembro de la familia enumerará sus aplicaciones, juegos, plataformas y otros servicios. Es posible que los niños pequeños estén usando juegos de los que usted no sabe mucho. Es posible que tengan servicio de mensajería o bandejas de entrada que no conocía, así que pídales que agreguen los suyos también.

Haga su lista

Haga que todos escriban todo lo que utiliza un servicio de mensajería y anoten en qué dispositivo está cada uno.

Para cada uno, indique si utilizan o no cifrado. Si se ofrece, pero no está activado de forma predeterminada, debería ser posible activarlo. Si no está seguro, busque información en línea, ya sea en el centro de ayuda de la empresa o en foros de usuarios.

Con cada servicio, comience con la pregunta: ¿realmente necesito usarlo? ¿Puedo chatear con estas mismas personas en otra plataforma?

Los servicios de mensajería son perfectamente seguros, pero más canales para chatear con otros significan más puntos potenciales de entrada para personas malintencionadas, incluso si el servicio está cifrado.

Para servicios de mensajería cifrada:

- ¿Puede decir qué tipo de cifrado utiliza?

- ¿Está utilizando la última versión de la aplicación?

- ¿Necesita utilizar este servicio?

Para servicios de mensajería cifrada:

- ¿Puede decir qué tipo de cifrado utiliza?

- ¿Está utilizando la última versión de la aplicación?

- ¿Necesita utilizar este servicio?

Misión 3

Actualizar

y eliminar

Mejore sus pantallas de inicio

Todos toman sus dispositivos móviles (teléfonos, tabletas, relojes, consolas de juegos portátiles) y revisan todas las aplicaciones.

Comience las actualizaciones

Vaya a Play o App Store y descargue todas las actualizaciones que se ofrecen. Si necesita actualizar el sistema operativo, hágalo también. Estas actualizaciones suelen incluir funciones de seguridad, parches y actualizaciones esenciales.

Mientras hace eso, deténgase y piense en las aplicaciones que no está usando y que no tiene intención de volver a usar. Considere eliminarlas y tal vez incluso eliminar la cuenta asociada a ellas. Es necesario que una empresa tenga sus datos si no los necesita.

Para servicios cifrados:

- ¿Puede decir qué tipo de cifrado utiliza?

- ¿Necesita utilizar este servicio?

Para aplicaciones que no están cifradas:

- ¿Es posible activar algún tipo de cifrado?

- ¿Puede eliminar tanto su cuenta de usuario como la aplicación?

Misión 4

Cubra

sus huellas

Localizar los rastreadores de ubicación

Ahora que ha mejorado sus pantallas de inicio, haga una lista de todas las aplicaciones que quedan. Agregue columnas para saber quién las usa y en qué dispositivos. Luego conéctese y use su motor de búsqueda favorito (¡HTTPS!) para averiguar cuál de estas aplicaciones comparte su ubicación. ¿Está cifrando esos datos? La mayoría ofrecerá un tutorial o una guía sencilla para desactivarlo. Entonces, haga eso.

También es bueno acceder a la configuración de su dispositivo y ver qué comparte su dispositivo sobre su ubicación, tal vez sin que usted lo sepa. Algunas son bastante generales, como la aplicación del tiempo, pero otras pueden ser mucho más específicas de lo que cree.

Para servicios cifrados:

- ¿Puede desactivar el seguimiento de ubicación por completo?

- ¿Puede encenderlo selectivamente?

Si los servicios de ubicación no están cifrados:

- ¿Puedo activar y desactivar el seguimiento?

- ¿Puedo reemplazar esta aplicación por una cifrada?

- Si no puedo limitar el seguimiento de ubicación, ¿puedo volver a descargarlo cuando necesite usarlo?

Disfrute su nuevo

nivel de protección

¡Ya terminó!

Es hora de relajarse (un poco). Después de todo, el cifrado no es perfecto. Los adolescentes y los niños todavía nos mantendrán despiertos por la noche preocupados. Las canciones de cuna vivirán en su cabeza para siempre. Y ese amigo seguirá dejando notas de voz.

Es bueno realizar una auditoría como esta cada algunos meses, pero incluso una vez al año marcará la diferencia. Con el tiempo, toda su familia desarrollará mejores hábitos: elegir servicios cifrados, ajustar el seguimiento de ubicación y mantener las aplicaciones y dispositivos actualizados. Incluso los niños pueden aprender a hacerlo. Incluso podrían contárselo a sus amigos.

Puede decírselo a sus amigos, también. Comparta esta guía en los medios sociales, colóquela en el chat de su grupo o inicie una campaña local con nuestro kit de herramientas de campaña integrado.